Jusqu’ici, les technologies portables ou vestimentaires (« wearables ») comme les montres intelligentes ou les bracelets de fitness étaient généralement reliés à courte distance, via Bluetooth, à un smartphone. Celui-ci faisait alors office de fenêtre sur les applications et les données de l’appareil. Grâce à la compatibilité WiFi, ces technologies peuvent aujourd’hui accéder librement au réseau personnel ou professionnel, indépendamment du smartphone. Aussi longtemps que mon Apple Watch est connectée au même réseau que mon téléphone mobile, je peux recevoir des notifications et répondre à des appels, où que je sois dans le périmètre de couverture du réseau.

Qu’est-ce que cela implique pour les responsables informatiques d’une entreprise?

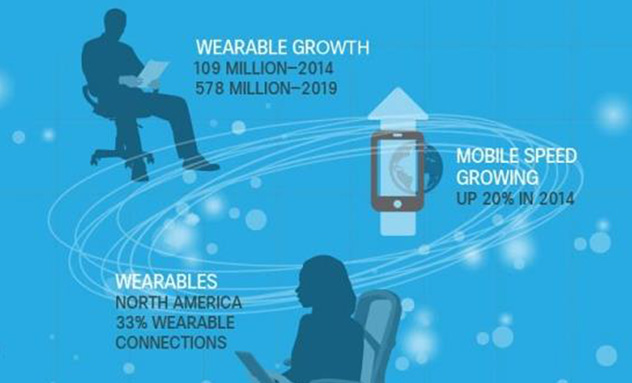

- Soyez prêts à gérer davantage de flux de données sur le réseau WLAN. Cisco a prédit que d’ici 2016 au plus tard, le trafic des données mobiles sur les réseaux sans fil serait plus élevé que celui des réseaux mobiles. Avec l’introduction des technologies portables ou vestimentaires, cette tendance va encore se renforcer.

- Les nouveaux appareils peuvent requérir des adresses IP supplémentaires. Votre réseau est-il capable de les fournir? Risquez-vous la pénurie? Allez-vous devoir effectuer une nouvelle procédure d’adressage fastidieuse? Ou vous verrez vous refuser l’accès à votre ordinateur portable ou à votre smartphone?

- Contrôlez les bandes de fréquences utilisées par votre réseau. Prend-il non seulement en charge le 2,4 GHz, avec un risque de saturation plus important, mais aussi le 5 GHz?

Les technologies portables ou vestimentaires pourraient avoir un effet comparable sur le réseau à celui du développement massif des smartphones. Les utilisateurs finaux de votre réseau – qu’il s’agisse du personnel ou de la clientèle – s’attendent à ce que leurs ordinateurs portables, smartphones, tablettes, accessoires ou vêtements connectés subissent le moins de restrictions possible. La facilité d’accès, la vitesse constante et la fiabilité de l’infrastructure sans fil peuvent vous l’assurer.

Voilà pourquoi nous devons appliquer les leçons tirées du changement induit par le BYOD (« bring your own device »). L’informatique est en mesure d’accueillir et d’intégrer les technologies portables ou vestimentaires dans ses réseaux. Alors, étudiez en détail les différentes possibilités qui vous permettront de les déployer et de les gérer en toute sécurité, au lieu de les considérer comme une menace potentielle et la cause d’un encombrement des données. Avec une bonne préparation, votre entreprise pourra en retirer des avantages commerciaux importants, car son personnel sera plus mobile et mieux connecté que jamais auparavant.

Source: Cisco Blogs, www.blogs.cisco.com